Дела

Право на тайну

Игорь Гордиенко

"Нет ничего тайного,

что не сделалось бы явным..."

Марк, 4:22

Письмо и тайнопись

Согласно устоявшемуся мнению, письменность возникла в конце четвертого – начале третьего тысячелетия до нашей эры в культурах Египта и Месопотамии. Существует также не менее древний, но до настоящего времени гораздо менее распространенный феномен – криптография, или же тайнопись. Первоначально, в самых ранних культурах, два явления мало различались, поскольку знание письма было достоянием узких каст жрецов и придворных чиновников. Однако впоследствии, по мере географического распространения основных видов письма и расширения круга лиц, умеющих читать и писать, перед государствами возникла задача построить искусственно такие системы, которые могли бы прочно закрыть доступ к информации для непосвященных. Здесь произошло разделение письма и тайнописи.

Достоверно известно, что в пятом веке до нашей эры во время войны Спарты и Персии против Афин спартанский полководец Лисандр использовал шифр, который получил название "Сциталь". По мере усложнения общественных институтов усложнялись и развивались и средства криптографии. Обо всем этом можно с исчерпывающей полнотой прочесть в литературе, список которой приводится в конце статьи.

Темой настоящего повествования является современность, а именно – события, происходящие на стыке старейшего культурного феномена криптографии и новейших технологий коммуникации.

В последние годы, и особенно в последний год, конфликт между традиционной парадигмой криптографии и уровнем развития технологий резко обострился. Не проходит и недели, чтобы не появились сведения о новых акциях протеста общественности Internet и промышленных кругов США против ограничений на свободное международное применение средств криптозащиты информации (экспорт которых строго ограничен действующим законодательством).

Окажемся ли мы свидетелями того, как древняя эзотерика и сложнейшие математические теории, еще недавно являвшиеся уделом самых засекреченных специалистов, станут основой надежных массовых коммуникаций и войдут как стандартный элемент в технологии, аппаратные и программные средства?

Секреты секретов США

Согласно позиции правительства США, окончательно не пересмотренной до сих пор, "сильные" криптографические методы защиты информации являются оружием и подлежат юрисдикции Правил международного перемещения вооружений (ITAR – International Traffic in Arms Regulations). Такая точка зрения возникла в конце 40-х годов, после окончания второй мировой и в начале "холодной" войны. По прошествии почти полувека вполне можно понять и по достоинству оценить такую позицию: в то время она была объективно необходимой. Но насколько она адекватна сегодняшнему уровню развития общества и технологий? Почему не затихают бои между правительственными инстанциями и промышленными кругами США по вопросам ограничений на экспорт криптографических методов? Попробуем разобраться в этой непростой смеси мнений и интересов.

Все вопросы экспорта криптографических средств находятся в США в ведении Государственного департамента (Department of State) и Министерства торговли (Department of Commerce). Однако решения, принимаемые этими ведомствами, полностью зависят от технических заключений третьей стороны – Бюро контроля экспорта (Office of Export Control), входящего в состав Агентства национальной безопасности (NSA – National Security Agency), которое в свою очередь формально входит в структуру Министерства обороны. Бюро проводит оценку характеристик военной продукции (а не только средств криптографии) и выдает свои заключения – разрешить экспорт или нет. А министерства просто поступают так, как им рекомендовано. Бюро работает и напрямую с компаниями. Они могут заказать предварительную оценку своих изделий или получить советы, что нужно сделать, чтобы снизить порог экспортных ограничений по характеристикам изделия.

Главным учреждением, заинтересованным в сохранении ограничений на экспорт средств сильной криптографии, является Агентство национальной безопасности, созданное президентом США Гарри Трумэном в 1952 году – в разгар "холодной" войны. Само существование агентства долгие годы было секретом даже для американцев. В числе задач NSA были и остаются перехват и расшифровка по заданию правительства США любой информации в международных масштабах. По сей день методы и результаты деятельности NSA остаются тайной за семью печатями. Известно только, что агентство обладает практически неограниченными финансовыми и техническими ресурсами. В нем работают самые выдающиеся специалисты по криптографии, о которых миру ничего не известно.

И все же в последнее время агентство стало объектом жесткой критики со стороны общественности и промышленных кругов. Причина – его позиция по сдерживанию распространения сильных криптографических алгоритмов. Такое противостояние стало возможно в силу произошедших изменений в глобальной политической картине и в силу массового распространения криптографии на открытых ключах.

Если вы думаете, что основной проблемой и головной болью NSA является опасность несанкционированного расшифровывания злоумышленниками сообщений, созданных с помощью сильных алгоритмов криптографии, то вы заблуждаетесь. У агентства другие заботы. Дело в том, что NSA может гарантированно и успешно выполнять свою основную функцию информационного контроля только на данных, зашифрованных на слабых алгоритмах. Поэтому существуют не лишенные оснований опасения, что некие темные силы – например, террористы или враждебные для США государства, – заполучив средства надежного сокрытия данных, выйдут из сферы информационного контроля агентства и смогут безнаказанно вершить свои дела.

Кроме NSA в США действует еще одно, более известное нам ведомство – ФБР, которое занимается информационным контролем внутри США. Несмотря на большую открытость, это ведомство тоже категорически не соглашается изменить действующие нормы экспорта средств сильной криптографии- по тем же причинам.

Помимо перечисленных сторон, немалую роль в построении государственной нормативной базы по криптографии играет Национальный институт стандартов и технологий (NIST – National Institute of Standards and Technology). Он является частью структуры Министерства торговли, но плотно взаимодействует с NSA в вопросах информационных технологий – в частности, именно по средствам криптографии. В 1987 году Конгресс США утвердил Акт о безопасности компьютеров(Сотриtег Security Act), согласно которому NIST был уполномочен разрабатывать стандарты безопасности данных. Тогда же, в соответствии со своими новыми полномочиями, NIST получил задание от правительства на разработку совместное М5Акомплекса стандартов криптографии, условно названного Capstone. Известный ныне стандарт электронной подписи DSS (Digital Signature Standard) и стандарт микросхемы криптозащиты данных Clipper являются частью проекта Capstone. Далее мы еще вернемся к обсуждению этих стандартов и нормативов.

Что такое "сильные" методы криптографии, и чем они отличаются от "слабых"? Согласно принятой в правительственных учреждениях США классификации, к сильным методам относятся все средства шифрования информации, основанные на применении алгоритмов с длинами ключей более 40 бит для симметричных ключей и более 512 бит для асимметричных ключей.

Втоже время, по мнению специалистов-криптографов, методы, считающиеся "сильными" в государственных инстанциях, уже вовсе не являются таковыми. Например, математики из лидирующей в области криптографии компании RSA Data Security считают, что в настоящее время сильными можно назвать алгоритмы, которые используют ключи длиной не менее 80 бит для симметричных ключей и 768 бит для асимметричных ключей. Причем, по их мнению, с развитием теории криптографии и технологического прогресса значения минимальных длин ключей для сильных средств защиты будут неизбежно увеличиваться.

В практике работы контролирующих инстанций четко различаются понятия криптографического алгоритма и изделия, включающего алгоритм. Дело в том, что алгоритмы могут допускать вариации длин ключей – а значит, и уровня защищенности данных. Например, алгоритмы RC2 и RC4, разработанные одним из основателей компании RSA Data Security Рональдом Ривестом (Ronald Rivest), обладают именно таким свойством. Поэтому сами по себе алгоритмы могут быть применены для построения как слабых, так и сильных средств криптографической защиты. И именно поэтому алгоритмы вообще не рассматриваются в США как объекты экспорта. Правила экспорта ориентированы на конкретные прикладные реализации алгоритмов в аппаратных и программных средствах.

В настоящее время для всех приложений, основанных на применении слабых криптографических методов, разрешение на экспорт выдается Министерством торговли по ускоренной схеме, без обращения в Бюро контроля экспорта.

Кроме того, в связи с проникновением криптографии во вновь возникшие технологии Госдепартамент принял несколько дополнений к Правилам международного перемещения вооружений. Согласно этим дополнениям разрешен свободный экспорт изделий, содержащих встроенные сильные криптографические средства, для следующих прикладных областей:

- финансовая и банковская деятельность;

- средства шифрования или сжатия статических (далее доступных только для чтения) данных;

- приложения, в которых реализуется только функция дешифрования;

- обработка только аналоговых сигналов и данных;

- средства работы с персональными карточками разного рода (с магнитной полосой, с микропроцессорами);

- контроль доступа к объектам и системам;

- персональная идентификация и подтверждение;

-устройства декодирования данных и сигналов в бытовой электронной аппаратуре;

- антивирусное программное обеспечение.

Есть еще ряд послаблений для Правил международного перемещения вооружений в отношении криптографических средств. Например, если гражданин США отправляется за рубеж с ноутбуком, на котором установлены программные средства с сильной криптографией, то никакого персонального разрешения на вывоз этого компьютера ему не нужно. Соответственно, не возникает никакой ответственности. Другое дело, если этот гражданин решит продать кому-нибудь компьютер с содержимым или только содержимое. Тут налицо факт нарушения законодательства.

Как правило, облегчен процесс вывоза средств сильной криптографии для использования в зарубежных отделениях американских фирм. Например, без всяких специальных разрешений в зарубежных отделениях могут использоваться алгоритмы на симметричных ключах длиной 56 бит. Так что о защите данных, скажем, у Coca-Cola Company можно не тревожиться.

Capstone и Clipper

Capstone является долгосрочным проектом правительства США по стандартизации средств криптозащиты данных и коммуникаций. Соисполнителями проекта, как уже говорилось, были назначены NIST и NSA.

Capstone ориентирован на применение прежде всего в государственных учреждениях, а далее – в частных и общественных предприятиях и учреждениях, которые работают или общаются с государственными учреждениями.

Комплекс стандартов криптографии Capstone включает четыре компонента: алгоритм шифрования массивов данных, алгоритм цифровой подписи, протокол обмена ключами и определение функции хеширования.

Алгоритм шифрования данных первоначально был назван Skipjack, однако впоследствии его начали называть также Clipper – по названию микросхемы, которая реализовала алгоритм. Алгоритмом цифровой подписи является DSS, а функцией хеширования выбрана SHA. Протокол обмена ключами не был опубликован, но считается, что им вполне может быть протокол Диффи-Хэллмана (Diffie-Hellman). Стандарты компонентов опубликованы в издании NIST – в федеральных стандартах по обработке информации (FIPS – Federal Information Processing Standards). Алгоритм шифрования опубликован в FIPS 185, DSS приведен в FIPS 186, а функция хеширования SHA представлена в FIPS 180.

Все составляющие Capstone базируются на применении ключей длиной 80 бит. Выпущена микросхема, которая реализует весь набор функций Capstone.

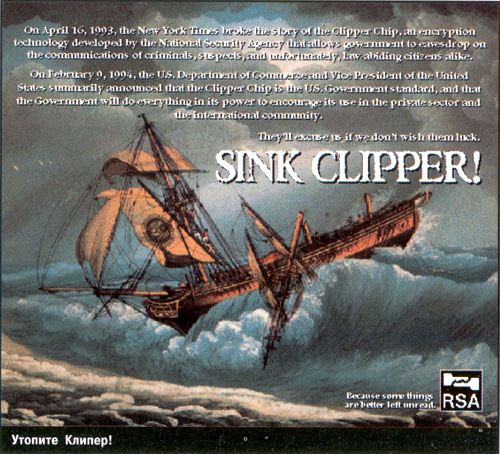

Микросхема Clipper как готовый компонент из стандарта Capstone была объявлена Белым домом в апреле 1993 года. Весь проект микросхемы был затеян как компромиссное решение уже тогда возникавших противоречий между интересами спецслужб, с одной стороны, и промышленных компаний и частных лиц – с другой. Действительно, спецслужбы не могут отдать в свободное использование средства криптографии, которые позволят злоумышленникам безнаказанно утаивать информацию. А широкую общественность, в свою очередь, совершенно не устраивает положение, когда частная информация является объектом свободного наблюдения со стороны этих самых спецслужб.

Идея проекта Clipper заключается в следующем. Сообщения кодируются с помощью секретного алгоритма, а использованные ключи хранятся у одного или нескольких "третьих лиц". Вообще говоря, ключи даже не просто хранятся, а депонируются (escrow) таким образом, что приобретают законную силу и могут быть востребованы только при наступлении определенных условий. Хранятся они не просто у "третьих лиц", а у специально назначенных правительством агентов по депонированию ключей. Ключи обретают силу и могут быть сняты с депонирования по решению суда. Такое решение может быть принято, например, при расследовании преступления, когда необходима расшифровка секретных данных.

Таким образом, по замыслу правительства США, граждане и компании будут защищены от злоумышленников, а ФБР все-таки сможет в случае обоснованной необходимости расшифровать все, что надо.

Clipper был утвержден как правительственный стандарт, но его использование негосударственными учреждениями не является обязательным.

Детали самой основы Clipper – алгоритма Skipjack – не были оглашены или опубликованы. Известно, что каждая схема Clipper содержит уникальный 80-битный ключ, половинки которого депонированы удвух разных агентов. Таким образом, только получив обе половинки, можно узнать весь ключ. Кроме ключа каждая микросхема идентифицирована серийным номером и так называемым "семейным" ключом, который является общим для всех микросхем Clipper. Конструкция микросхем делает абсолютно невозможным считывание ключа вовне.

В настоящее время агентами по депонированию ключей являются NIST и отделение автоматизированных систем Министерства финансов США. Базы данных, в которых депонированы ключи Clipper, являются объектом особой защиты, поскольку есть немало сторон, заинтересованных в компрометации этой технологии и стандартов.

Несмотря на технологические успехи, отмечена сравнительно невысокая популярность этого проекта среди частных лиц и компаний. За два года, с 1993-го по 1995-й, было поставлено в государственные учреждения около 9000 чипов Clipper, а в негосударственный сектор было продано всего 1000 чипов.

Кроме схемы Clipper NSA разработало PCMCIA-карту под названием Fortezza, которая тоже реализует ал го-ритмы стандарта Capstone. К этой карте NSA поставляет также специальную библиотеку программ.

Clipper III – NSA в планетарном масштабе

20 мая сего года правительством США был представлен на суд общественности документ, озаглавленный "Обеспечение прав собственности, коммерции, секретности и общественной безопасности в глобальной информационной инфраструктуре".Документ был подготовлен в недрах межведомственной рабочей группы по политике в области криптографии (Interagency Working Group on Cryptography Policy) и получил условное название Clipper III.

Clipper III представляет собой предложения по созданию инфраструктуры управления ключами (KMI – Key Management Infrastructure). Сразу же определяется и место действия KMI -системы шифрования с восстановимыми (recoverable) ключами. Имеется ввиду то, что, в отличие от существующей практики, когда ключи остаются секретом пользователя, восстановимые ключи будут достоянием специальных служб правительства США. Авторы проекта выражают уверенность, что только создание KMI на основе добровольного (а скоро и принудительного) участия "частного сектора" является главной гарантией свобод и прав демократического сообщества.

Обещаются полная свобода выбора алгоритмов, длин ключей, совместимость механизмов защиты информации в международных масштабах и, что самое важное, мощная система секретности и безопасности данных.

В основу проекта положена все та же идея депонированных ключей, которая прочно сидит в сознании правительственных чиновников с начала проекта Capstone, то есть с 1987 года. Теперь же, в проекте Clipper HI, эта идея не только распространяется на регулирование средств сильной криптографии в США, но и делаются прикидки, как бы ввести эту схему в международную практику.

Большая часть текста проекта состоит из заигрываний перед "частным сектором", который-де пока еще не осознал всех прелестей KMI, но непременно их осознает, а пока должен сплотиться с правительством США и повязать себя узами. Особо подчеркивается, что только правительство может быть реальным гарантом безопасности коммуникаций для всех гражданских институтов.

Далее авторы проекта вводят новшество. В KMI должен быть реализован механизм сертификации ключей. Под этим понимается такая процедура, когда каждый секретный ключ, выработанный некоторым образом, еще до его реального применения проходит проверку и привязывается к персональному идентификатору пользователя. Только после этого ключ становится доступным для употребления. Выполнять эту процедуру должны специальные учреждения-уполномоченные по сертификации (СА – Certification Authorities). Здесь специалисты по охране государственных тайн признаются, что KMI международного масштаба будет очень большой и сложной системой. "Но это будет твердая основа", – оправдываются они.

В документе изложен ряд принципов, которых правительство должно придерживаться, для того чтобы успешно выполнить проект:

- участие в KMI должно быть добровольным, а назначение депонирующих агентов производится только по согласию всех участвующих сторон;

- должен быть предусмотрен переходный период, в течение которого могут свободно использоваться существующие технологии криптозащиты вплоть до полного постепенного вытеснения их технологиями на основе KMI;

- криптографические изделия для KMI должны изготовляться только на основе самой передовой технологии и под контролем государства;

- промышленность может продолжать разрабатывать свои средства криптографии независимо от KMI;

- агенты по депонированию ключей должны будут действовать на основе специального законодательства, которое еще надо подготовить;

- основой международного применения КМ! должны стать межправительственные соглашения, которые будут допускать процедуры взаимного доступа и контроля баз данных с секретными ключами;

- в некоторых случаях следует предусмотреть возможность авторского депонирования (self-escrow) ключей для представителей "частного сектора";

- ограничения экспорта продуктов криптографии на основе KMI будут сниматься по мере распространения этой системы.

Итак, согласно проекту Clipper III, все пользователи криптосредств должны будут еще до использования секретного ключа передать его в депонирующее агентство. После этого ключ будет сертифицирован, а сертификат передан пользователю. И вот тогда пользователь сможет зашифровать свое послание типа "на том же месте, в тот же час" и отправить его своему корреспонденту.

Авторы проекта скромно сознаются, что на пути внедрения столь стройной схемы есть серьезные препятствия. Например, куда, собственно, здесь подцепить контроль над экспортом? Каковы четкие критерии предоставления "частнику" прав авторского депонирования? Какие законодательные акты нужно подготовить, чтобы заставить KMI работать? Каково должно быть содержание межправительственных соглашений о KMI, и до какой степени должны простираться возможности взаимных проверок баз данных с секретными ключами?

Далее снова говорится о том, что основной целью проекта является обеспечение полной свободы при выборе алгоритмов, ключей и конкретных реализаций средств криптографии. Конечно, все это хорошо, но какое это теперь будет иметь значение, когда все секретные ключи уже известны?

Авторы любезно соглашаются немедленно начать распространение практики KMI на Европу и Австралию, даже до заключения межправительственных соглашений. Благо, Европейская комиссия уже усердно догоняет своих американских коллег и собирается принять до конца года документ под названием "Шифрование с участием доверенной третьей стороны" (Trusted Thirty Part Encryption), который по духу – близнец Clipper III. А далее предлагается очень осторожно, шаг за шагом, изучая конкретные условия, заключать все новые и новые межправительственные соглашения. Таким образом, надеются создатели проекта Clipper III, постепенно будут облагодетельствованы все народы мира. А вот и торжество демократии! Тогда настанет время увеличить длины ключей в программных средствах аж до 64 бит, а в аппаратных средствах – до 80 бит. Но, подчеркивается в документе, в любых ситуациях нужно прежде всего исходить из государственных интересов США. Соломку подстелить – оно никогда не помешает.

Что касается авторского депонирования, его нужно позволить крупным корпорациям (нате, ешьте!). Ну а те, кто не попадает в списки Fortune, будьте так добры, ваши ключики!

И в конце этого опуса, полного благих намерений по устройству счастья всего человечества, снова обращение к "частному сектору" с призывом сплотить ряды и:

- разработать KMI и набор стандартов в виде рабочего проекта, который можно выполнить за 6 месяцев;

- выпустить очередной стандарт FIPS, в котором будет определена процедура восстановления ключей;

- обязать правительственные учреждения перейти на технологию KMI немедленно по ее доступности;

- подобрать подходящего подрядчика для правительства, который мог бы подготовить требования к продуктам, защищающим особо секретную информацию;

- разработать прозрачную и управляемую схему KMI, в которой были бы четко определены полномочия правительства и гражданская ответственность.

Оппоненты и их аргументы

В США с их давними традициями демократии, которыми они так гордятся, существует множество общественных организаций и структур, которые во многих случаях успешно противостоят политическим выходкам правительства и спецслужб. В частности, сейчас на всех фронтах идет борьба против вмешательства правительства в деятельность Internet. В номере от 1 июля мы уже писали о страстях, разгоревшихся вокруг проблем применения авторского права к информации, хранящейся и циркулирующей в Internet. В отношении средств криптозащиты информации в коммуникациях дела обстоят, пожалуй, куда серьезнее.

Здесь стоит назвать несколько общественных объединений, которые проявляют наибольшую активность, отстаивая свободное применение средств криптозащиты любой силы. Это прежде всего Центр за демократию и технологию (CDT – Center for Democracy and Technology), и далее: Information Technology Association of America (ITAA), Progress and Freedom Association (PFA), Software Publishers Association (SPA). Этот ряд можно было бы продолжать долго.

21 мая, на следующий же день после появления пресловутого проекта Clipper III, на WWW-сайте CDT появился доклад, озаглавленный "Предварительный анализ предложений по системе криптозащиты Clipper III". В докладе был резюмирован "сухой остаток" от многословного проекта Clipper III, a также приведен ряд критических соображений по поводу оного.

Итак, сама целесообразность идеи депонирования секретных ключей вызывает большие сомнения. Существующая сейчас инфраструктура, основанная на применении открытых ключей, никоим образом себя не скомпрометировала. Напротив, именно открытые ключи дают гарантию безопасности общения без необходимости отдавать кому-либо секретные данные.

Что касается восстановления данных с помощью депонированных секретных ключей (в случае утраты их оригинала), то на поверку этот аргумент оказывается несостоятельным. Каждый человек самостоятельно решает вопрос о восстановлении данных, причем никто и не хранит их у себя в том виде, в каком они были отправлены по каналу связи. Да, надо же такое придумать!

Далее – тезис о "добровольности" участия в технологии KMI. Здесь даже сомнений ни у кого не возникает относительно дальнейшего хода событий в случае принятия Clipper III. У пользователя не останется никакого выбора кроме простейшего: сдать секретные ключи агенту и получить сертификат на их применение, либо выйти из игры в "Сеть". Не сдал ключи – не получишь сертификат, а значит, не получишь ресурсов.

Особенно подчеркнуто, что теперь повод, из-за которого заварилась вся эта каша, а именно – снятие экспортных ограничений, начинает явно выглядеть как мнимый, то есть как провокационная подсказка с целью определить очень жесткую позицию со стороны государства по отношению к контролю над информацией в коммуникациях. Теперь под ударом оказались, в первую очередь, сами американские пользователи. Когда там дело дойдет до других стран и народов... Что касается международных аспектов перемещения криптографических технологий, то и здесь в Clipper III ничего не проработано. Ибо невозможно ответить на самые простые вопросы: что делать, если Франция и Австралия подпишут межправительственные соглашения с США, а Индия и Китай откажутся – мол, у них другие политические принципы. Как им всем дальше общаться и в какой структуре защиты данных? Или, к примеру, кто будет производить депонирование и сертификацию ключей для государственных учреждений других стран. и кто будет проверять состояние баз данных с секретными ключами в других странах? Неужели специалисты H3NSA?

Далее, в докладе СОТ отмечено, что Сliрреr III обходит далекой стороной проблему ответственности депонирующих агентств и сертифицирующих уполномоченных за несанкционированное разглашение или утерю секретных данных. Не упомянута также проблема аудита агентств и уполномоченных. Сама по себе затея концентрации больших объемов секретных данных порочна и чревата очень неприятными последствиями. Как удобно: собери большой объем трафика, а потом сразу же заполучи все ключи. Это ведь совсем другое дело, зачем расшифровывать ёв муках единичные сообщения без знания секретных ключей?

Чиновники из государственных служб жалуются, что, несмотря на их "отчаянные" призывы, промышленность и общественность не желают откликаться и работать вместе с ними. CDT говорит, что это может означать только одно: чиновники не желают и не могут услышать постоянных откликов, эти отклики вне сферы ведомственных интересов.

Доклад CDT, как вы видите, выдержан в достаточно вежливых тонах и выражениях. В заключение даже приводится пожелание к правительству США о разумном сотрудничестве на благо нации.

Другие отзывы о Clipper III более радикальны. Один из активистов CDT и борец за отмену ограничений на криптографию в Internet Джон Гилмор (John Gilmore) прислал на сайт CDT свой анализ проекта, более определенный и досказанный. Резюме стоит того, чтобы процитировать его полностью. "При той политике, которую [секретные агентства] хотят провести, пытаясь добраться до ваших секретных ключей, они будут добиваться принятия нужного судебного решения по поводу возможного совершения вами преступления (которого вы на самом деле не совершали). И в этих ситуациях вы не получите никакой защиты от правительства, поскольку оно всегда будет усматривать нарушения законов в любых ваших действиях. Все, как ранее в Советском Союзе, когда на бумаге были обозначены высокие принципы, а многие граждане просто плохо кончали, так и не добившись правды и справедливости. Я не хотел бы, чтобы моя страна пошла по этому пути, хотя, очевидно, 80% этого пути уже пройдено".

Продожение следует

{НАЧАЛО ВРЕЗКИ}

Наших читателей просим иметь в виду, что в России можно применять только криптографические средства, одобренные специально уполномоченными на это (или компетентными, как принято у нас говорить) органами, причем издал соответствующий Указ не кто иной, как только что переизбранный нами Президент. Просим вас не поддаваться на провокации автора статьи, начитавшегося западных пропагандистских материалов.

Засим остаюсь искренне ваш – Георгий Кузнецов

{КОНЕЦ ВРЕЗКИ}

{НАЧАЛО ВРЕЗКИ}

"КРИПТОГРАФИЯ (от крипто... и ...графия). 1. Тайнопись, система изменения письма с целью сделать текст непонятным для непосвященных лиц. 2. Отрасль палеографии, изучающая графику систем тайнописи".

Советский энциклопедический словарь. 1987.

"Существует много трудных эпистемологических вопросов, связанных с теорией секретности, или вернее с любой теорией, связанной с реальным применением вопросов теории вероятности".

К.Шеннон. Теория связи в секретных системах. 1945.

{КОНЕЦ ВРЕЗКИ}

{НАЧАЛО ВРЕЗКИ}

Симметричные криптосистемы, или же криптосистемы с секретным ключом, – издревле известные, традиционные методы криптографии, в которых для шифрования и дешифрования сообщения используется один и тот же ключ, а поэтому алгоритм шифрования и дешифрования также один и тот же. Именно поэтому ключ нужно хранить в секрете и при необходимости пересылать только по секретным каналам.

Асимметричные криптосистемы отличаются тем, что алгоритмы шифрования и дешифрования различны. В этих системах алгоритм шифрования общеизвестен, но восстановить по нему алгоритм дешифрования практически невозможно. Например, некто может сообщить всем свою шифрующую функцию. Теперь все могут отослать ему зашифрованные сообщения. Но никто не знает функции их расшифровки – только первоначальный некто. Асимметричные криптосисте мы основаны на неординарных математических теориях. Еще раз советуем обратиться к литературе.

{КОНЕЦ ВРЕЗКИ}